Proteggere il valore digitale delle imprese con la cybersecurity

- 1. PMI italiane e cybersecurity: tra consapevolezza e disattenzione

- 2. La convergenza IT/OT: opportunità e nuove superfici di attacco

- 3. “Secure by design”: molto più di uno slogan

- 4. Alcuni casi di successo

- 5. I vantaggi della cybersecurity industriale

- 6. Oltre il modello “installa e dimentica”

- 7. Conclusioni

- 8. Key Takeaways

Per l’anno 2024, studi come il Cost of a Data Breach Report 2024 di IBM hanno stimato a livello globale un costo medio di oltre 4,88 milioni di dollari per singolo cyberattacco. Una cifra spaventosa, che per molte imprese rischia anche di essere fatale. Eppure sono ancora moltissime le aziende che chiudono diligentemente a chiave l'ufficio ogni sera e inseriscono l'allarme prima di andare a casa, ma non si preoccupano di lasciare spalancate le porte digitali della loro azienda. Quando le minacce diventano digitali, perché non siamo altrettanto bravi a chiudere tutti gli ingressi?

Nell’era dell’Industria 5.0, dove la collaborazione uomo-macchina diventa il cuore dei processi produttivi, la cybersecurity industriale assume un ruolo sempre più cruciale. L’enorme quantità di dati prodotti diventa un bottino ricco per hacker e criminali digitali e ogni sistema connesso alla rete una possibile porta d’ingresso: a te il compito di chiuderla o monitorarla prima che sia troppo tardi!

Leggi l’articolo completo per saperne di più!

PMI italiane e cybersecurity: tra consapevolezza e disattenzione

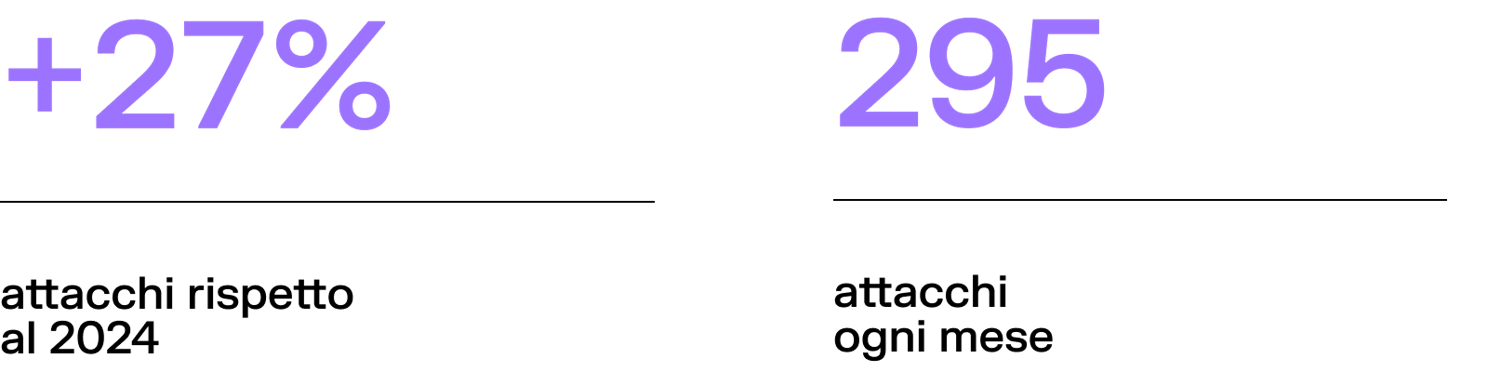

Secondo il Rapporto Clusit 2025, in Italia gli attacchi informatici sono cresciuti del 27% rispetto all’anno precedente, con 295 attacchi in media ogni mese e un impatto economico stimato in diversi miliardi di euro. Il settore manifatturiero è tra i più colpiti: ransomware e attacchi mirati alle infrastrutture OT hanno causato fermi macchina, perdite di dati sensibili e danni reputazionali difficili da quantificare.

La sfida è duplice: da un lato garantire la continuità operativa e la protezione degli asset digitali, dall’altro affrontare una crescente pressione normativa e di mercato. Le direttive europee come la NIS2 e standard come la IEC 62443 non sono più opzionali: rappresentano prerequisiti per operare in filiere produttive sempre più interdipendenti.

Oggi sempre più clienti e fornitori chiedono prove concrete – non solo dichiarazioni – su come vengono protetti i dati sensibili e gli asset digitali lungo tutta la catena del valore. Questionari di due diligence, clausole contrattuali, audit e richieste di standardizzazione sono diventati la norma perché la regolazione spinge in questa direzione: senza una buona postura di sicurezza estesa all’ecosistema, si rischia di non poter partecipare a gare o mantenere contratti strategici.

In questo scenario, le imprese si trovano divise in due categorie:

Quelle informate e consapevoli, che stanno già investendo in strategie di sicurezza avanzate.

Quelle ancora ignare, convinte che “a loro non possa capitare”, fino al giorno in cui un attacco blocca la produzione o mette a rischio i dati di clienti e stakeholder.

La cybersecurity industriale non è dunque un argomento per specialisti IT, ma una responsabilità strategica del management. Non riguarda solo firewall o antivirus, ma la capacità dell’impresa di difendere il proprio capitale digitale, tutelare relazioni commerciali, garantire la continuità operativa e – in ultima analisi – salvaguardare la fiducia del mercato.

Per affrontare la cybersecurity in modo completo, bisogna comprendere alcuni concetti fondamentali, e agire in modo integrato per essere sicuri di non lasciare aperte pericolose “porte sul retro”.

La convergenza IT/OT: opportunità e nuove superfici di attacco

Un tempo, i sistemi IT (Information Technology) e OT (Operational Technology) erano mondi separati: il primo gestiva dati, applicazioni e processi aziendali, il secondo controllava macchine, impianti e infrastrutture di produzione. Oggi, con la digitalizzazione dei processi e la diffusione dell’Industria 4.0 e 5.0, questi due universi si stanno fondendo in un unico ecosistema.

Cosa significa convergenza IT/OT

La convergenza IT/OT implica l’integrazione tra:

IT: sistemi informatici aziendali (ERP, CRM, server, database).

OT: sistemi di controllo industriale (SCADA, ICS, PLC) che governano fisicamente macchine, sensori e impianti.

Questa integrazione permette di raccogliere e analizzare dati di produzione in tempo reale, ottimizzare i processi, ridurre i consumi energetici e pianificare la manutenzione predittiva. È la base su cui poggiano concetti come smart factory, digital twin e manifattura connessa, e porta ad alcuni vantaggi sempre più cruciali per le imprese:

Maggiore efficienza operativa grazie al monitoraggio in tempo reale.

Ottimizzazione dei costi di produzione e manutenzione.

Decisioni più rapide basate su dati integrati (data-driven decision making).

Possibilità di innovare con nuove soluzioni digitali (IoT industriale, AI applicata ai processi, robotica collaborativa).

Il rovescio della medaglia: nuove vulnerabilità

A questa crescita corrisponde anche un aumento esponenziale della superficie d’attacco. I sistemi OT, nati in epoche in cui la priorità era la continuità del servizio e non la sicurezza, si trovano oggi esposti a minacce informatiche che non erano stati progettati per affrontare.

I rischi più diffusi sono:

Sistemi obsoleti che non possono essere aggiornati facilmente senza fermare la produzione.

Protocolli legacy non sicuri (senza crittografia né autenticazione).

Assenza di segmentazione di rete, con macchinari collegati direttamente alla rete aziendale e talvolta persino a internet.

Scarsa visibilità e monitoraggio, che rende difficile identificare un attacco in corso.

Supply chain vulnerability: un fornitore poco sicuro può diventare la porta d’ingresso per un cyber attacco.

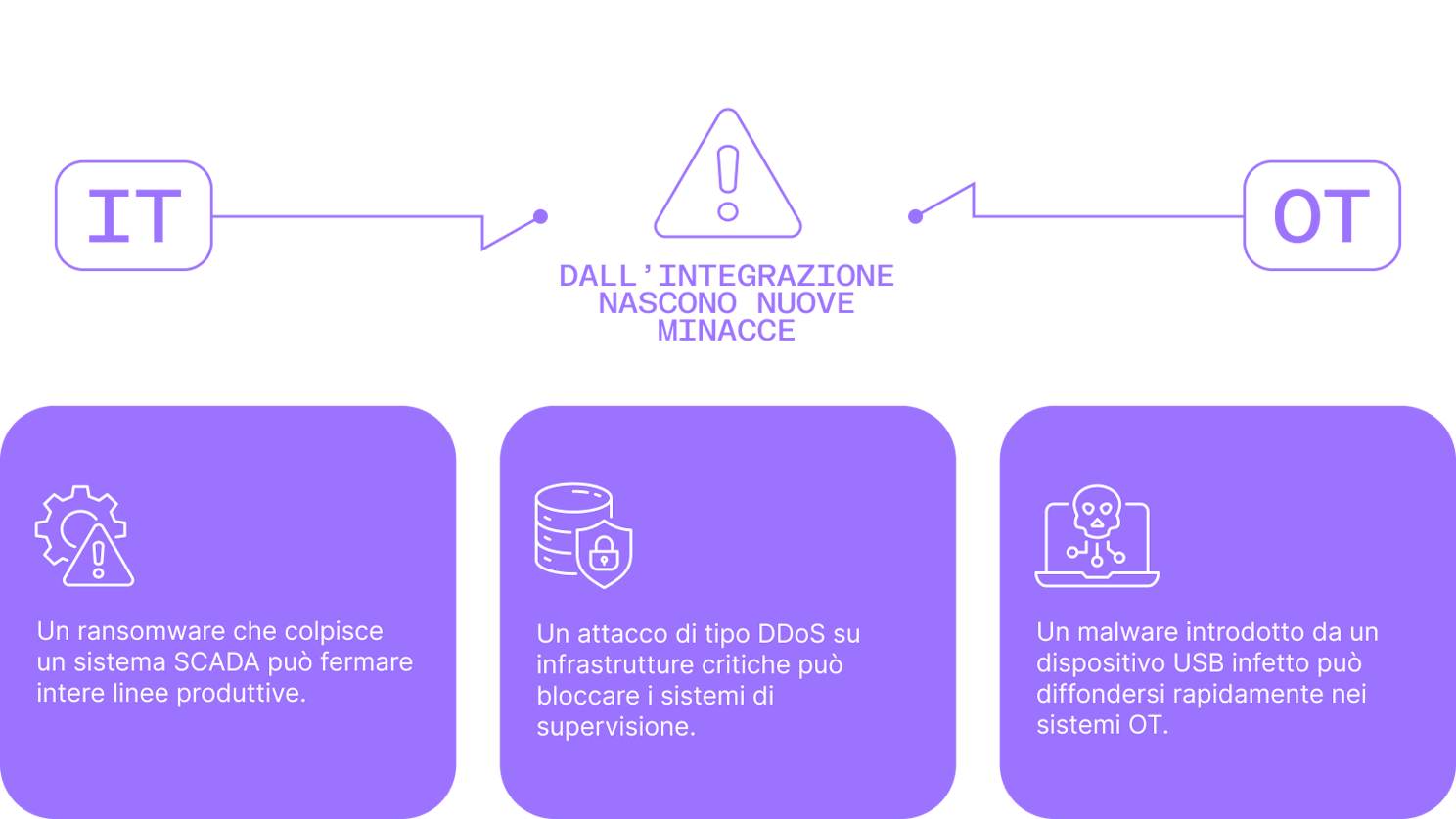

Esempi concreti di minacce IT/OT

Secondo l’ENISA Threat Landscape 2023, gli attacchi contro ambienti OT hanno registrato una crescita superiore al 200% negli ultimi tre anni, con il settore manifatturiero in cima alla lista dei bersagli.

“Secure by design”: molto più di uno slogan

Il primo passo per una struttura difensiva efficace è riconoscere la propria vulnerabilità. Il rischio più grande per molte imprese non è solo l’attacco informatico in sé, ma la mancata consapevolezza della propria esposizione.

Troppo spesso la cybersecurity viene percepita come un tema distante, fino al momento in cui un fermo macchina o una perdita di dati rende evidente quanto sia vitale avere un’infrastruttura di difesa digitale efficace. Riconoscere di avere un bisogno è il primo atto di protezione, perché senza questa consapevolezza ogni misura arriva inevitabilmente troppo tardi.

“Non so cosa ho in rete”, “non so se sono stato attaccato”, “tanto a me non succede” o “sono obbligato a rispettare le regole perché i miei clienti me lo chiedono” sono frasi che spesso sentiamo parlando con le imprese, a dimostrazione che la strada verso la consapevolezza nella sicurezza digitale è ancora lunga.

In ognuno di questi casi, il punto non è solo installare una tecnologia, ma riconoscere il problema come primo passo. Solo allora diventa possibile trasformare dubbi e timori in azioni concrete, passando da una percezione vaga del rischio a una difesa strutturata.

È proprio questo percorso – dalla consapevolezza al riconoscimento del bisogno – che prepara il terreno al principio del Secure by design. Molto più di una buzzword, Secure by design è una strategia che organizza le diverse risposte in un sistema coerente, multilivello e sempre aggiornato.

La cybersecurity industriale non può essere affrontata con misure improvvisate: richiede metodo, pianificazione e strumenti calibrati sulle esigenze di ciascuna impresa. La sicurezza della rete prevede alcune fasi distinte, tutte fondamentali per “mettere il lucchetto” ai tuoi dati sensibili. Tralasciare qualcosa significa esporsi a rischi e minacce indesiderati.

Network Assessment: mappare asset, protocolli e comunicazioni

Segmentazione della rete: isolare i sistemi critici per proteggerli al meglio

Firewall industriali, IDS e IPS: monitorare e bloccare le intrusioni nel sistema

Zero Trust Architecture: controllare gli accessi di tutti, anche di chi ti fidi

SOC OT e monitoraggio continuo: mantenere la propria difesa sempre efficace

Formazione del personale: trasformare il fattore umano da primo rischio a miglior risorsa

Procedure di incident response: creare processi per sapere cosa fare in caso di attacco

Alcuni casi di successo

I vantaggi della cybersecurity industriale

Investire in cybersecurity industriale significa garantire alla propria azienda non solo protezione, ma anche nuove opportunità di crescita e resilienza. I vantaggi sono molteplici e toccano aspetti economici, operativi e reputazionali.

Un’infrastruttura sicura riduce al minimo i rischi di fermo macchina e di interruzioni produttive. In un contesto industriale, anche un’ora di downtime può tradursi in perdite economiche considerevoli e compromettere contratti e forniture.

Un’azienda che dimostra di saper gestire e proteggere i dati trasmette affidabilità a clienti, partner e stakeholder. Al contrario, un singolo attacco informatico può compromettere anni di lavoro sul brand e generare perdita di fiducia difficile da ricostruire.

L’adozione di sistemi integrati di monitoraggio e gestione consente maggiore chiarezza nei processi e una governance dei dati più efficace. Questo porta a una riduzione dei tempi di risposta agli incidenti e a una gestione più snella e proattiva delle minacce.

Sebbene l’investimento iniziale possa sembrare oneroso, prevenire un attacco riduce sensibilmente costi legati a interruzioni, sanzioni e danni legali. Nell'ambito della sicurezza digitale, ogni investimento in prevenzione genera più risparmio nella gestione del rischio.

Se per molte aziende la direttiva NIS2 è un obbligo, lo standard IEC 62443 è lo strumento che consente di rispettare i requisiti imposti e di operare senza barriere nel mercato globale e nella supply chain, evitando di essere esclusi da commesse o partnership strategiche. Un approccio basato su questo standard pone le basi per affrontare con metodo le prossime sfide legate al Nuovo Regolamento Macchine e al Cyber Resilience Act.

La formazione continua trasforma il personale da potenziale punto debole a risorsa strategica. Dipendenti sensibilizzati e preparati contribuiscono ad aumentare la resilienza complessiva dell’impresa.

Una base solida di cybersecurity permette all’impresa di adottare nuove tecnologie (IoT, AI, cloud industriali) senza timori, aprendo la strada a modelli produttivi più agili, sostenibili e competitivi.

Oltre il modello “installa e dimentica”

In uno scenario in cui le tecnologie innovative - IoT, BMS, BIM, Industrial Automation ed Energy management - stanno trasformando imprese e infrastrutture, creando efficienza, sostenibilità e nuovi modelli operativi, la cybersecurity diventa l’elemento centrale per permettere a questo ecosistema tecnologico di crescere in sicurezza.

A fronte di questa evoluzione vertiginosa, la cybersecurity non può contare su un modello di adozione stile “installa e dimentica”. La velocità con cui i sistemi di attacco cambiano rischia di far diventare obsoleta anche l’infrastruttura più completa ed evoluta.

L’aumento delle superfici di attacco rende la sicurezza digitale la condizione necessaria per valorizzare appieno le tecnologie emergenti, proteggendo i dati e assicurando lo sviluppo sostenibile e competitivo delle imprese.

Oggi hanno iniziato le imprese pi�ù grandi, ma presto l’innovazione sarà così capillare e gli attacchi così ramificati da costringere anche le micro, piccole e medie imprese a pensare alla cybersecurity come condizione necessaria per lo sviluppo del proprio business.

Per questo è importante affidarsi ad un partner che non solo possa fornire prodotti e tecnologie avanzate oggi, ma che sia in grado di accompagnare la tua impresa anche nelle evoluzioni di domani.

Grazie all’approccio e alle soluzioni ITCore, partner del network Diginnova, hai a disposizione:

Una consulenza approfondita e una progettazione personalizzata che comprende tutti gli aspetti e assicura un sistema “secure by design”.

I migliori hardware e impianti tecnologici presenti sul mercato.

Un’assistenza post-vendita che comprende formazione continua e un adeguamento costante dei tuoi sistemi.

Un affiancamento nel tempo per farti dormire sonni tranquilli, anche in caso di attacco.

Conclusioni

La cybersecurity industriale è un pilastro della trasformazione digitale. Non è un “costo accessorio”, ma un investimento per la resistenza e la sicurezza dei dati. Le imprese che scelgono di proteggere i propri sistemi OT/IT e di formare le persone non solo riducono i rischi, ma si pongono come partner affidabili e competitivi nel mercato globale.

Oggi la credibilità di un’impresa non può prescindere dalla protezione dei suoi dati e degli asset digitali dei suoi stakeholder. Integrazione tecnologica, sicurezza di filiera, formazione e molto altro ancora: la cybersecurity non si fa pensando che “tanto a me non succede”.

Dal design di un’infrastruttura di cyberdefence efficace all’aggiornamento costante dei sistemi per garantire sempre la massima protezione, la cybersecurity - quella vera - può essere fatta solamente con l’affiancamento di partner esperti e strutturati, che sappiano guardare oltre il singolo impianto e costruire una struttura difensiva adeguata e personalizzata.

Key Takeaways

Cybersecurity: non lasciare porte aperte

Come chiudi a chiave l’ufficio ogni sera, così dovresti proteggere anche i tuoi sistemi digitali. Ogni connessione non protetta può diventare un varco pericoloso per hacker e criminali informatici, con rischi per i dati sensibili della tua impresa o dei tuoi stakeholder.

PMI italiane: tra consapevolezza e rischio

Gli attacchi informatici in Italia sono cresciuti del 65% nel 2024, colpendo soprattutto il manifatturiero. Alcune imprese investono già in sicurezza, altre restano convinte che “a loro non possa capitare”. Tu in quale categoria sei?

La convergenza IT/OT: opportunità e minacce

L’integrazione tra sistemi informatici e di produzione porta efficienza e innovazione, ma aumenta anche la superficie d’attacco. Senza protezioni adeguate, un malware può fermare linee produttive e supply chain.

Secure by Design: una difesa multilivello

Firewall, IDS/IPS, Zero Trust, SOC OT e formazione: la sicurezza industriale non si improvvisa. Serve un approccio progettato a monte e aggiornato nel tempo, capace di adattarsi a minacce in continua evoluzione.

I vantaggi di una strategia solida

Investire in cybersecurity industriale significa proteggere la continuità operativa, la reputazione, i dati e le relazioni commerciali. Ogni euro speso in prevenzione ne fa risparmiare almeno quattro in gestione del rischio.

Oltre il modello “installa e dimentica”

La cybersecurity non è un prodotto da installare e lasciare lì: è un percorso continuo. Servono partner affidabili come ItCore, Telmotor e Diginnova, che lavorano unendo consulenza, assistenza post-vendita e formazione costante per garantire resilienza digitale.